2020年全世界的で猛威を振るったマルウェア「Emotet(エモテット)」が2021年11月頃から復活。2022年2月に入り日本国内の中小企業・医療法人・行政組織などの被害が相次いで報告されています。

この状況を受けて、独立行政法人 情報処理推進機構(IPA)やサイバーセキュリティ各社、警視庁からもEmotet(エモテット)への注意喚起が発信されています。

今回はマルウェア「Emotet(エモテット)」の概要と企業が取るべき対応、中小企業・行政機関など2022年最新の被害事例の一部をご紹介します。

■マルウェア「Emotet(エモテット)」とは

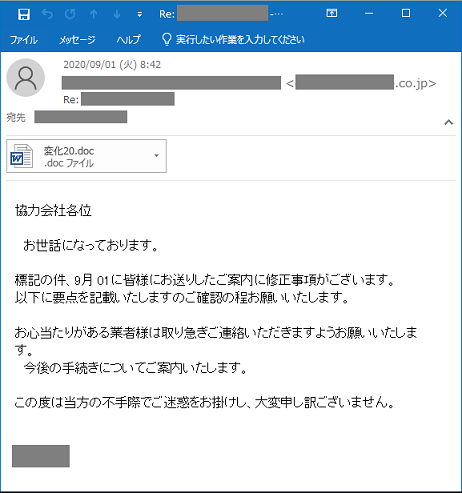

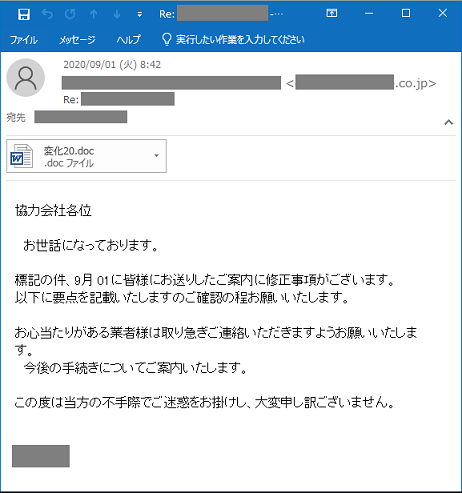

過去にメールのやり取りをしたことのある、実在の人物名、メールアドレス、メールの内容等の一部が流用され、あたかもその相手からの返信メールであるかのように見える攻撃メールです。

出典:独立行政法人情報処理推進機構セキュリティセンター「Emotet」と呼ばれるウイルスへの感染を狙うメールについて- 図7 日本語の攻撃メールの例(2020年9月)

送られてきたメールの添付ファイル(ワードやエクセル)を開くことで感染。

使用している端末の連絡先やメールの内容が盗み取られ、知り合いや取引先と過去に実際にやりとりした文書を引用するなどしてさらに偽のメールを広げていきます。

個人情報流出によるブランドイメージの失墜はもちろん、最悪の場合、感染元の企業は損害賠償請求や取引停止に陥るリスクに晒されてしまいます。

■マルウェア「Emotet(エモテット)」にとるべき対策

Emotet(エモテット)への対策としては以下が挙げられます。

・組織内でEmotet(エモテット)に対する注意喚起

→先ほどご紹介したような被害メールの実例を回覧・情報処理推進機構(IPA)から発表されている最新の手口をチェックして社内で共有しましょう。

・マクロの自動実行の無効化

→事前にマクロ設定で「警告を表示してすべてのマクロを無効にする」を選択しておきましょう。

・メールセキュリティ製品の導入によるマルウェア付きメールの検知

→ただし、セキュリティソフトがウイルスを検知できるようになるまでにタイムラグが生じ、ブロックされることなくメールや添付ファイルを受け取ってしまうことがあるので注意が必要です。

・サイバーリスクに対応した保険に加入

→万が一、組織内で被害が発生してしまった場合には、事態収拾に対応する費用や原因究明のための調査が必要になる場合があります。マルウェア「Emotet(エモテット)」は日々手口を巧妙に変化させるため、上記のような対策を取っていても被害を受けてしまうリスクをゼロにすることはできません。そんなサイバー事故の被害にあってしまうことまで想定し、事故時に必要となる「調査費用」や「復旧費用」、第三者への「損害賠償」に対応できるような保険に入っておくことも、マルウェア「Emotet(エモテット)」対策として非常に有効です。

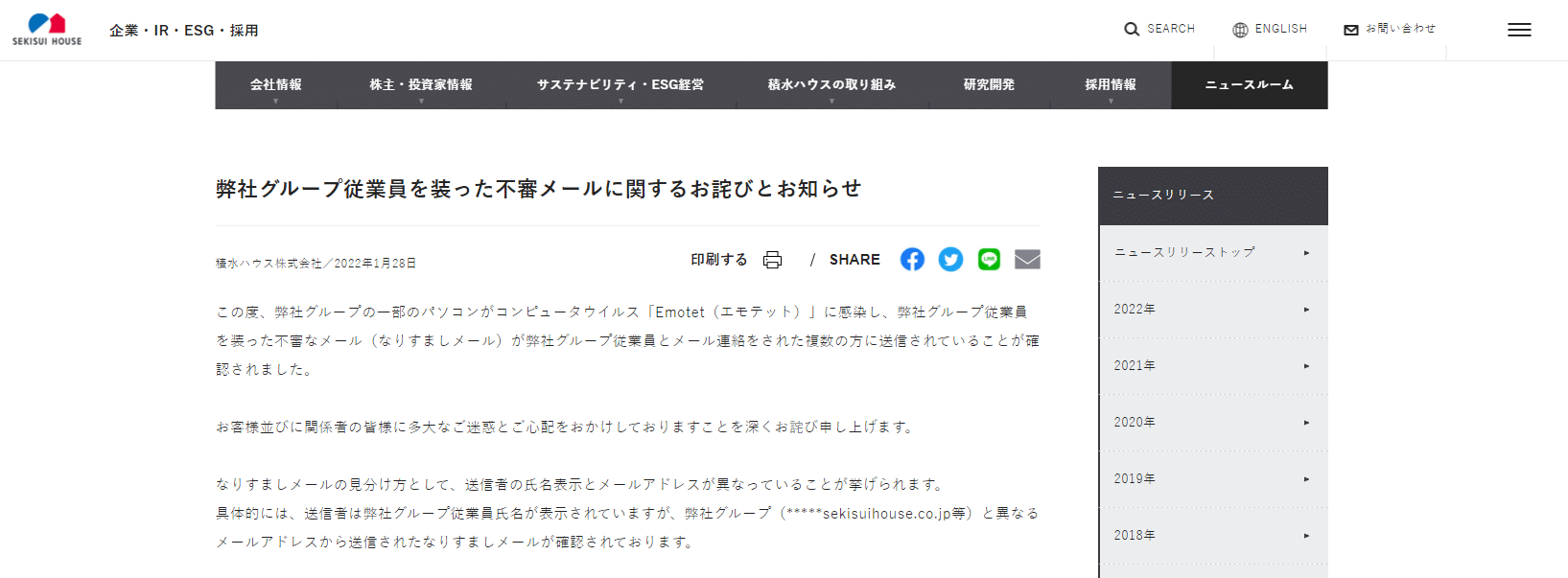

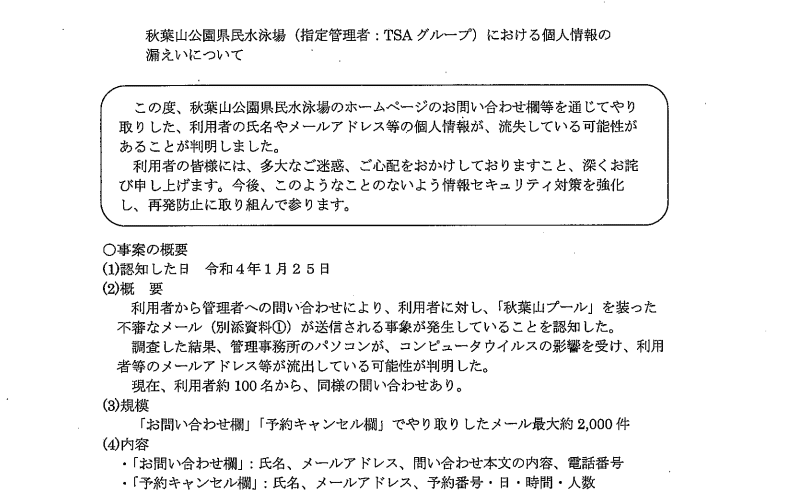

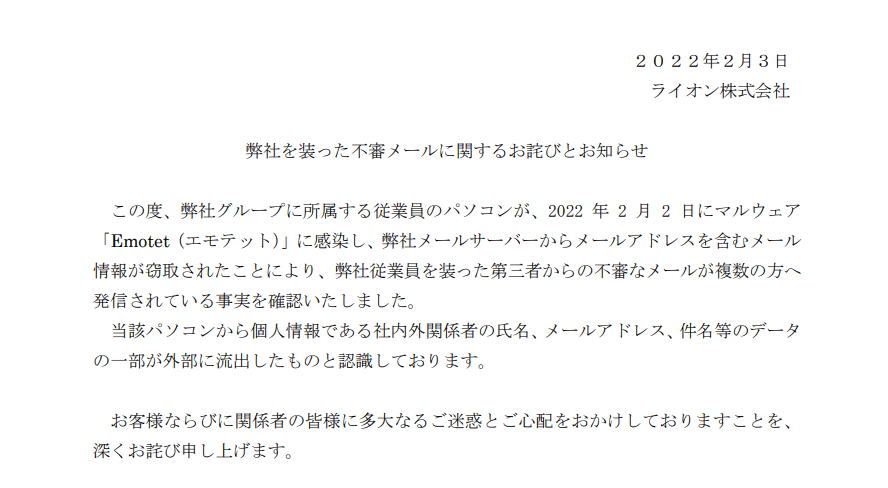

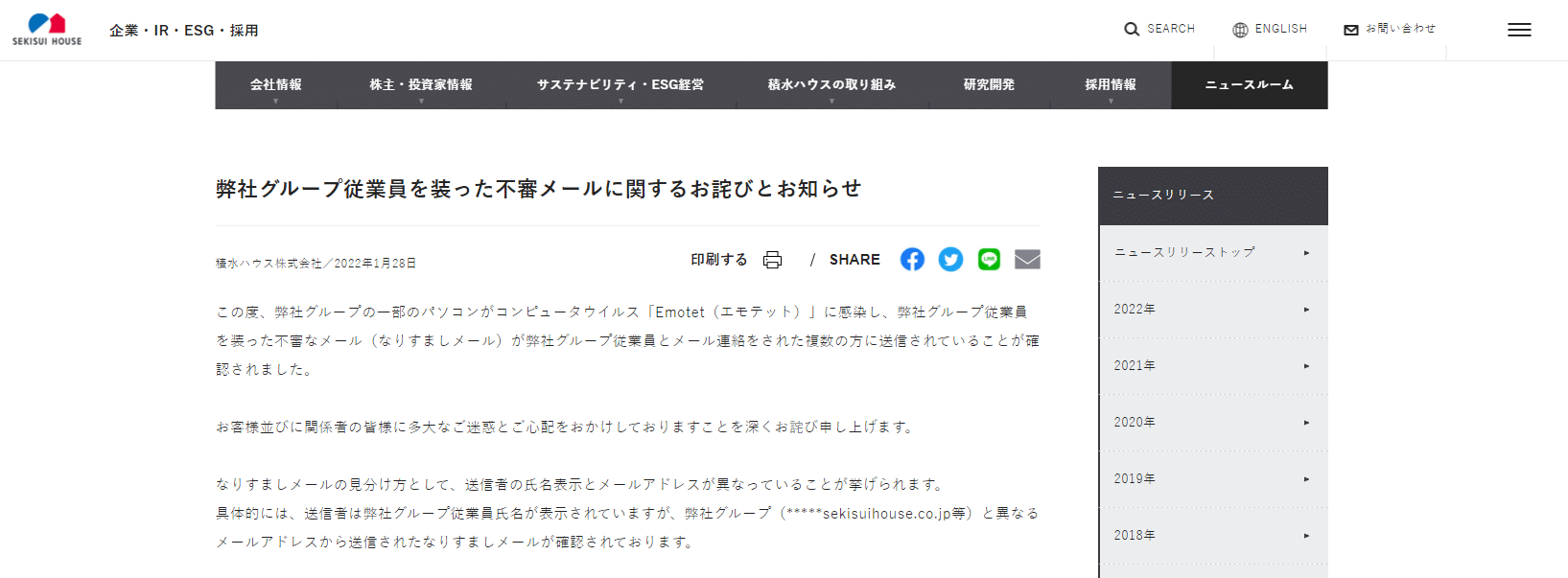

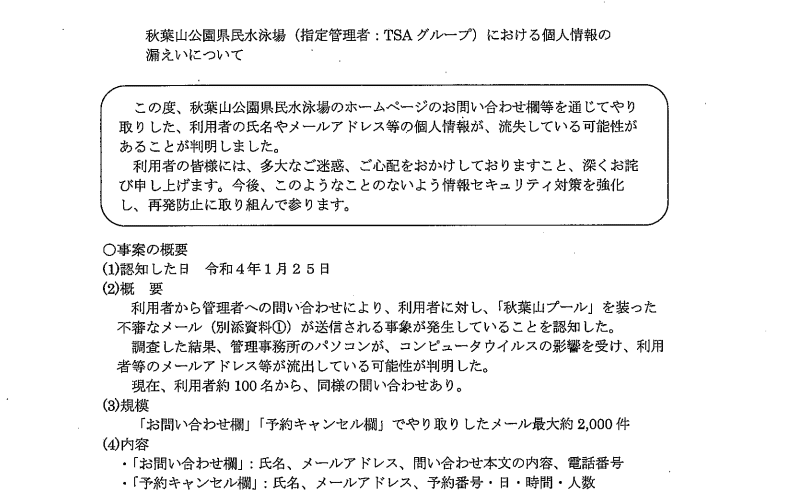

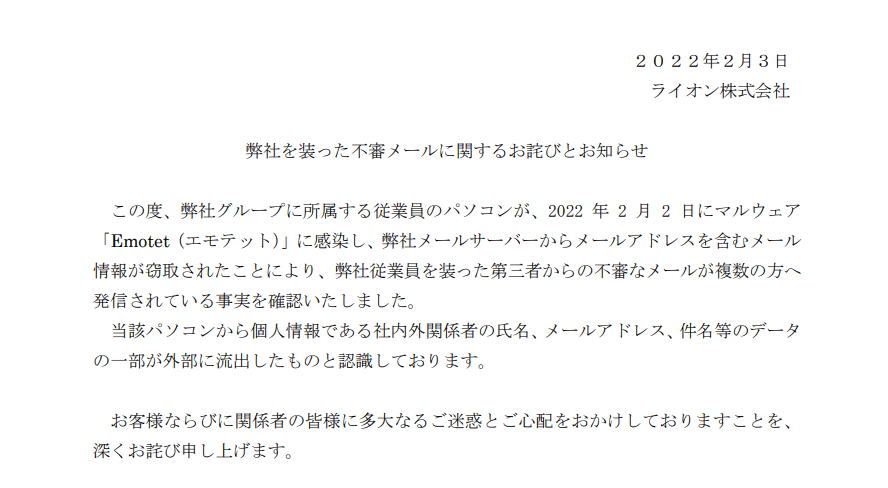

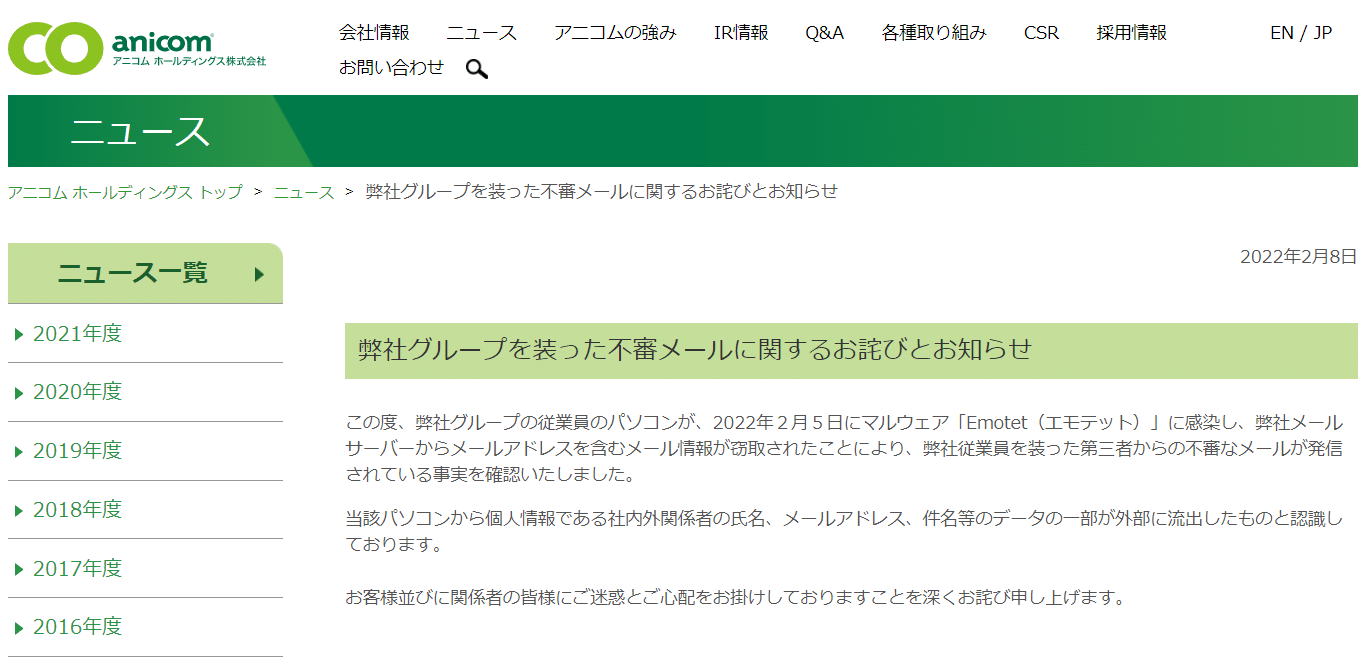

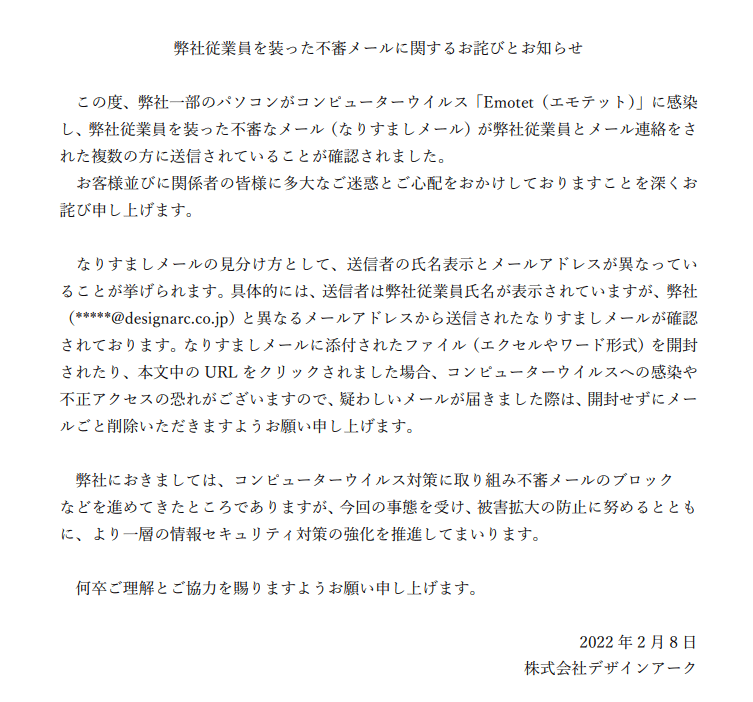

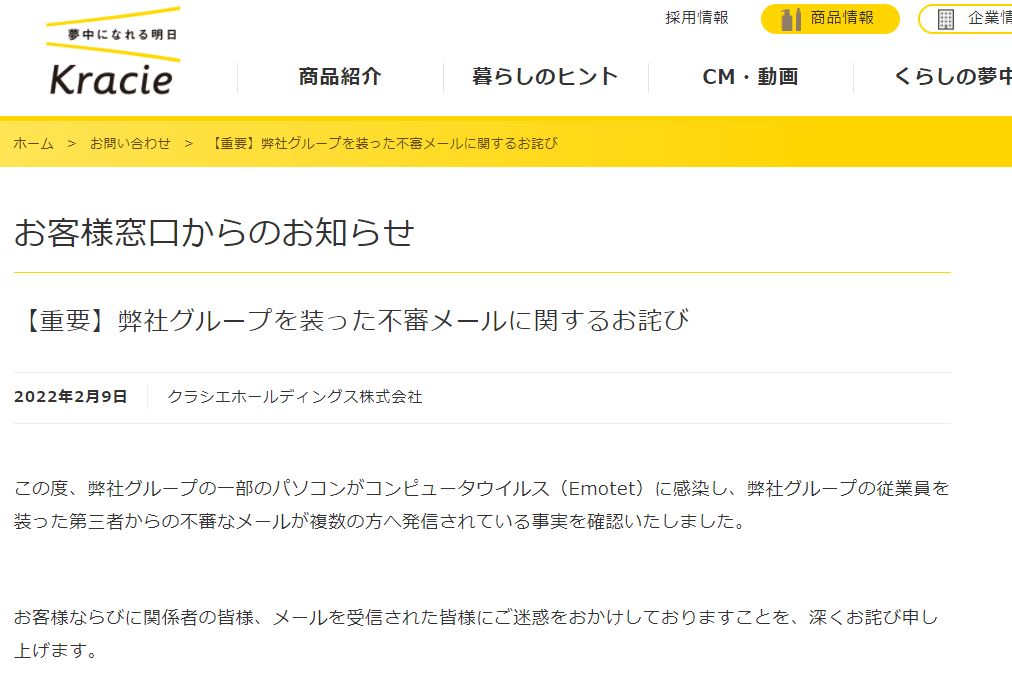

■2022年最新のマルウェア「Emotet(エモテット)」被害例

ここからは日本国内の中小企業・行政組織などの最新被害例の一部をご紹介します。

■サイバーリスクに備えるなら、損害保険最適化サポート

解決ファクトリーの「損害保険最適化サポート」では、サイバーリスクを含めたあらゆる企業のリスクを想定し、被害を最低限に抑えられるように様々なサポートをおこなっています。

サイバーリスクに対して、何から始めたらいいのかお困りの中小企業経営者様は、自社が被害者・加害者になる前に解決ファクトリーまでご相談ください。

「損害保険最適化サポート」について、詳しくはこちらから▼